等保2.0下安全計算環(huán)境中數(shù)據(jù)傳輸完整性與保密性技術(shù)及測評分析

在安全評價業(yè)務中,確保數(shù)據(jù)傳輸?shù)耐暾院捅C苄詫τ跐M足等保2.0(網(wǎng)絡安全等級保護基本要求)至關(guān)重要。等保2.0標準強調(diào)在安全計算環(huán)境中,對數(shù)據(jù)完整性和保密性進行嚴格測評,以防止數(shù)據(jù)在傳輸過程中被篡改、泄露或丟失。本文將從技術(shù)保障和測評方法兩個方面展開闡述。

一、技術(shù)保障數(shù)據(jù)傳輸完整性

數(shù)據(jù)傳輸完整性主要依賴以下技術(shù)手段:

1. 哈希算法(如SHA-256、MD5):通過計算數(shù)據(jù)的哈希值,在傳輸前后進行比對,確保數(shù)據(jù)未被篡改。例如,發(fā)送方生成哈希值附加到數(shù)據(jù)中,接收方重新計算并驗證一致性。

2. 數(shù)字簽名:結(jié)合非對稱加密(如RSA、ECC),發(fā)送方使用私鑰對數(shù)據(jù)簽名,接收方用公鑰驗證,確保數(shù)據(jù)來源真實且未被修改。

3. 校驗和與循環(huán)冗余校驗(CRC):在低層協(xié)議中應用,快速檢測數(shù)據(jù)傳輸中的錯誤,適用于實時性要求高的場景。

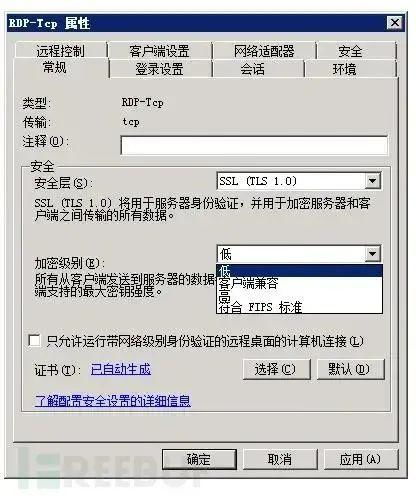

4. 安全傳輸協(xié)議:如TLS/SSL協(xié)議,在傳輸層提供完整性保護機制,通過消息認證碼(MAC)確保數(shù)據(jù)包不被篡改。

這些技術(shù)在業(yè)務數(shù)據(jù)傳輸中廣泛應用,例如在金融、政務等安全評價系統(tǒng)中,通過TLS加密通道結(jié)合哈希驗證,實現(xiàn)端到端的完整性保障。

二、技術(shù)保障數(shù)據(jù)保密性

數(shù)據(jù)保密性確保傳輸過程中信息不被未授權(quán)訪問,常用技術(shù)包括:

1. 加密技術(shù):對稱加密(如AES)用于高效加密大量數(shù)據(jù),非對稱加密(如RSA)用于密鑰交換,混合加密方案在TLS中常見。

2. 安全隧道協(xié)議:如IPsec、VPN,在網(wǎng)絡上建立加密隧道,保護數(shù)據(jù)在公共網(wǎng)絡中的隱私。

3. 訪問控制與身份認證:通過證書、令牌(如JWT)或雙因素認證,確保只有授權(quán)用戶能訪問數(shù)據(jù)。

在實際應用中,安全評價業(yè)務常采用TLS 1.3協(xié)議,結(jié)合AES加密和數(shù)字證書,實現(xiàn)數(shù)據(jù)傳輸?shù)谋C苄裕乐怪虚g人攻擊。

三、等保2.0數(shù)據(jù)完整性與保密性測評要求

等保2.0對安全計算環(huán)境的數(shù)據(jù)完整性和保密性提出了具體測評指標:

- 完整性測評:檢查是否采用哈希、數(shù)字簽名等技術(shù),驗證數(shù)據(jù)傳輸日志和審計記錄,確保無篡改痕跡。測評方法包括滲透測試、代碼審查和工具掃描(如使用Wireshark分析數(shù)據(jù)包)。

- 保密性測評:評估加密算法強度、密鑰管理機制和訪問控制策略。通過漏洞掃描、加密強度測試和模擬攻擊,確認數(shù)據(jù)在傳輸中加密有效,無明文泄露風險。

在安全評價業(yè)務中,測評需覆蓋數(shù)據(jù)傳輸全生命周期,包括生成、存儲、傳輸和銷毀階段,確保符合等保2.0三級或更高級別要求。

四、總結(jié)

在業(yè)務數(shù)據(jù)傳輸中,技術(shù)如哈希算法、加密協(xié)議和數(shù)字簽名是保證完整性和保密性的核心。等保2.0框架下的測評則通過系統(tǒng)化方法驗證這些技術(shù)的有效性。安全評價業(yè)務應結(jié)合行業(yè)最佳實踐,定期進行測評和優(yōu)化,以應對不斷演變的網(wǎng)絡威脅,確保數(shù)據(jù)安全可靠。

如若轉(zhuǎn)載,請注明出處:http://m.pkazp.cn/product/36.html

更新時間:2026-04-16 05:01:01